Poniżej opiszemy jak my to realizujemy.

Czy można automatycznie otrzymywać raporty dotyczące CVE, IT Compliance, User Activity Monitoring za pomocą jednego systemu?

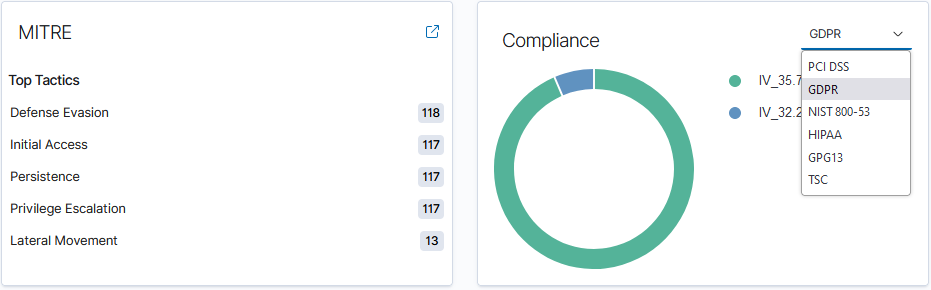

Czy można w ciągu sekund sprawdzić czy Twój serwer jest zgody z PCI DSS, GDPR, NIST, HIPAA, RODO, ISO, SCA, CIS?

Czy można od ręki zmodyfikować setki systemów pod wybraną politykę?

Czy można tym sposobem oszczędzić pieniądze, czas i zyskać prestiż?

Na te pytanie odpowiadamy twierdząco!

Posiadamy własną chmurę, obsługujemy urzędy, jednostki budżetowe i korporacje. Ciężary obowiązków i odpowiedzialności są ogromne. Dlatego posiadamy kilka ważnych rozwiązań.

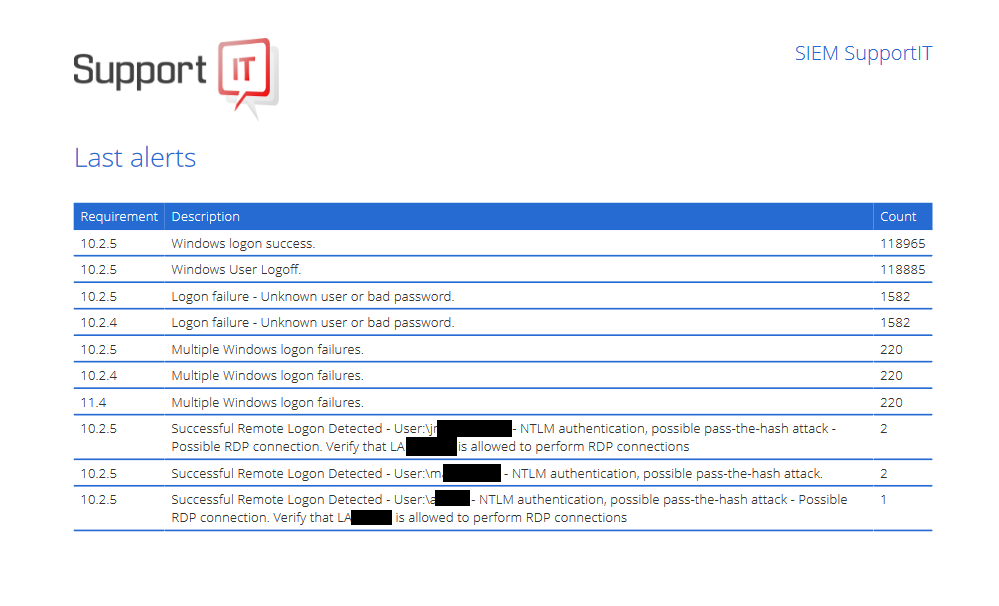

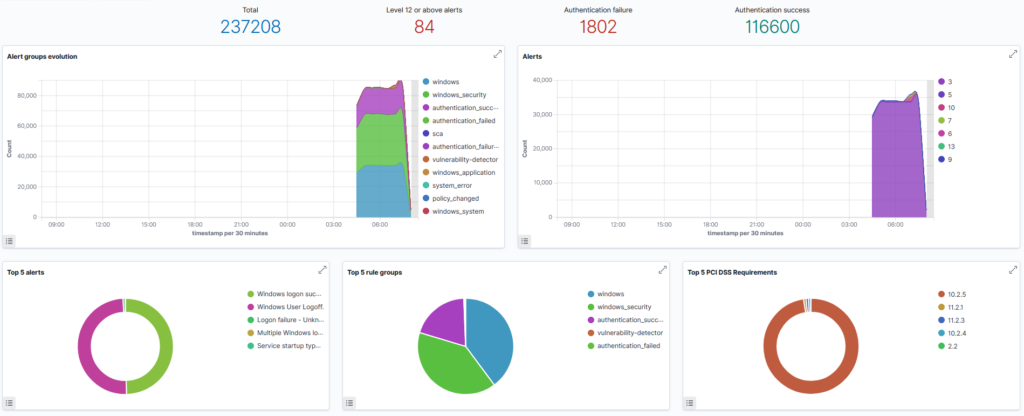

Jednym z nich SIEM, który wdrożyliśmy niedawno, a który pracuje zaraz obok systemu RMM i pozwala nam na wszystko!

Działa to prosto:

1. Instalujemy na serwerze lub komputerze agenta RMM (my mamy własny system RMM z modyfikacjami, dlatego koszty wdrożenia są zerowe), który to wykonuje określone przez nas polecenia i nadzoruje komputer.

Dzięki temu możemy zdalnie nadzorować działanie jednostki, naprawiać błędy, sprawdzać stan usług i wykonywać aktualizacje systemu. To jeszcze nie wszystko. Nasz RMM jest w pełni programowalny od strony serwera, dowolnym sposobem – za pomocą PowerShell, Python, Bash, EXE/MSI możemy dodać wybraną funkcjonalność lub zainstalować dowolny program na setkach komputerów na raz.

PRZYKŁAD: Blokada urządzeń USB na komputerach spełniających określone wymagania – 40m pracy i ponad 40 stacji ma nadzorowane rozwiązanie.

Jednak to nadal nie wszystko. RMM, czyli Zdalne monitorowanie i zarządzanie (Remote Monitoring and Management) nie nadaje się do wszystkiego. Ułatwił nam zarządzanie serwerami, komputerami czy urządzeniami typu KIOSK, jednak musimy pomyśleć o bezpieczeństwie.

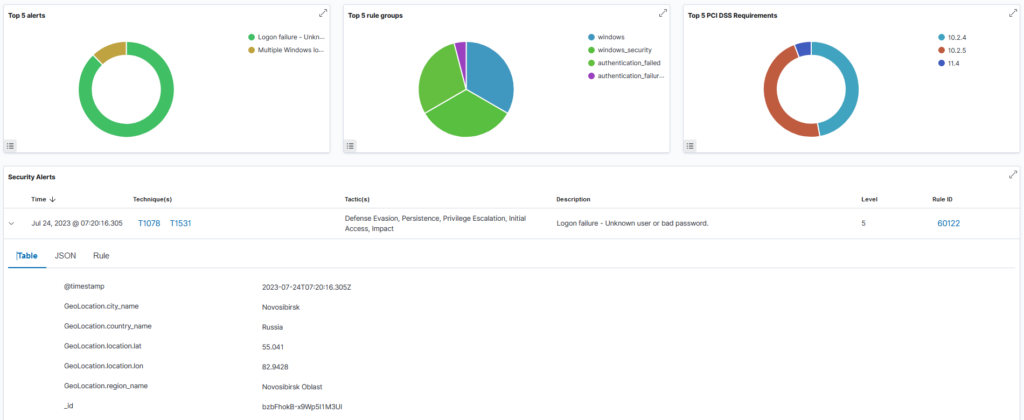

Z pomocą przychodzi nam system SIEM (Security Information and Event Management).

2. Instalujemy agenta SIEM (dowolny system operacyjny, nie obsługujemy tylko Androida). Gotowe.

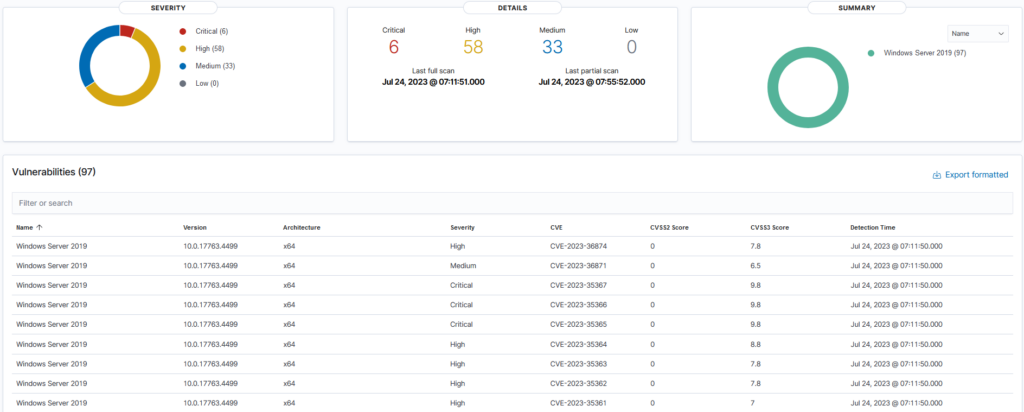

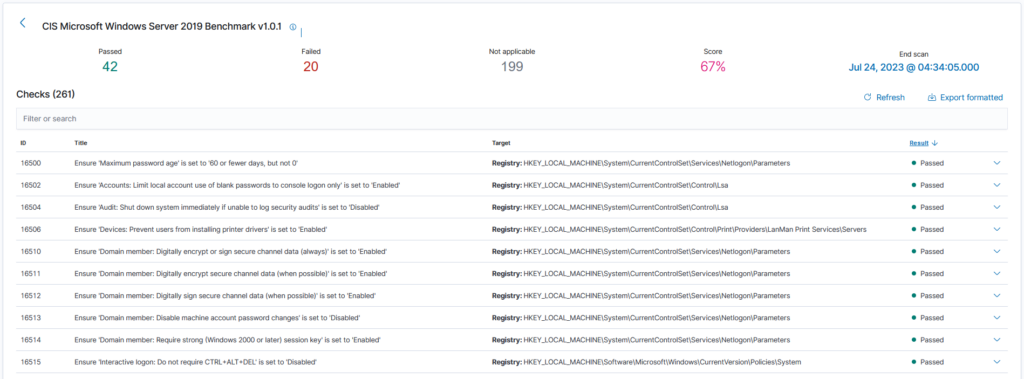

Serwer SIEM będzie w czasie rzeczywistym skanował komputer w poszukiwaniu podatności, błędów zabezpieczeń, problemów z logowaniem czy nawet sprawdzi swoje otoczenie sieciowe. SIEM potrafi sprawdzić zgodność z politykami (PCI DSS, GDPR, NIST, HIPAA, RODO, ISO, SCA, CIS, TSC) i wykonać audyt bezpieczeństwa wraz z wyświetleniem podatności CVE znajdujących się w komputerze lub serwerze.

Co więcej, wdrożyliśmy Configuration Assessment Audit – dzięki temu każdy serwer w chmurze spełnia nasze własne wymogi bezpieczeństwa!

Jeśli są Państwo zainteresowani podobnymi rozwiązaniami, zapraszamy do kontaktu!